Cuando un usuario visita una página web, servida mediante el protocolo HTTPS, su conexión está encriptada con SSL y por tanto, se trata de una conexión segura frente a ataques de captura de información (sniffers) y ataques de hombre en medio (man-in-the-middle) .

En el caso de que la página HTTPS incluya contenido obtenido por HTTP sin cifrar, la conexión solo estará encriptada parcialmente: el contenido sin cifrar es susceptible de recibir ataques de captura de información y de hombre en medio, por tanto, el resultado es una conexión no segura. Cuando una página web se comporta de esta manera, recibe el nombre de Página con Contenido Mixto

Consola Web

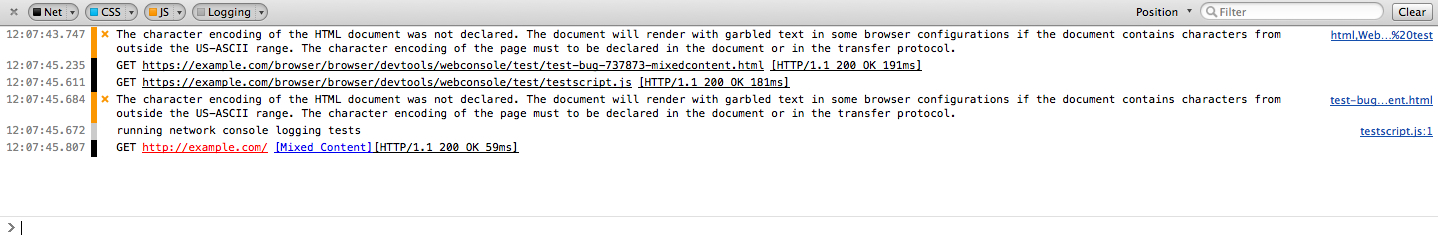

A partir de la versión 16 de Firefox, la Consola Web muestra una advertencia cuando encuentra una página web con contenido mixto. Dicho recurso con contenido mixto cargado mediante el protocolo HTTP es mostrado en rojo, junto con el texto [mixed content], el cual es un enlace a esta página.

Para solucionar este error, las peticiones a contenido HTTP deben ser eliminadas y sustituidas por contenido servido mediante HTTPS. Algunos ejemplos de contenido mixto son archivos JavaScript, hojas de estilo, imágenes, vídeos y otros elementos multimedia.

A partir de la versión 23 de Firefox, el contenido mixto activo es bloqueado por defecto (el contenido mixto mostrado puede ser bloqueado ajustando la configuración). Para facilitar a los desarrolladores web la tarea de encontrar error en contenidos mixtos, todos las peticiones de contenido mixto bloqueadas son guardadas en un log del Panel de Seguridad en la Consola Web.

Tipos de Contenido Mixto

Existen dos categorías de contenido mixto: Pasivo/Visible y Activo. La diferencia radica en el nivel de amenaza del peor escenario posible si el contenido es reescrito por un ataque de hombre en medio. En el caso del contenido pasivo, la amenaza es baja (la web no se muestra correctamente o con contenido engañoso). En el caso de contenido activo, la amenza puede conllevar ataques de phishing, fuga de información sensible, redirección a sitios maliciosos, etc.

Contenido Mixto Pasivo/Visible

El Contenido Mixto Pasivo/Visible es aquel servido mediante HTTP en una página web HTTPS, pero que no puede modificar otra porción de la página web. Por ejemplo, un atacante podría sustituir una imagen servida por HTTP por otra imagen inapropiada o por un mensaje al usuario. El atacante podría también descubrir información sobre la actividad del usuario observando que imágenes le han sido servidas, debido a que normalmente las imágenes sólo son servidas en una página específica dentro del sitio web. Si el atacante detecta peticiones HTTP a ciertas imágenes, el podrá deducir cuál es la página específica que el usuario está visitando.

Lista de Contenido Pasivo

A continuación se muestran todos los tipos de peticiones HTTP consideradas como contenido pasivo:

- <audio> (

atributo src) - <img> (

atributo src) - <video> (

atributo src) - <object> (subrecursos, cuando un elemento <object> realiza peticiones HTTP)

Contenido Mixto Activo

El Contenido Mixto Activo es aquel que tiene acceso a todas las partes del Modelo del Objeto Documento (DOM) de la página HTTP. Este tipo de contenido mixto puede modificar el comportamiento de la página HTTP y puede, potencialmente, capturar información sensible del usuario. Por tanto, además de los riesgos descritos anteriormente para el contenido mixto, el Contenido Mixto Activo es vulnerable a otros tipos de ataques.

En el caso de Contenido Mixto Activo, un ataque de hombre en medio puede interceptar peticiones de contenido HTTP. El atacante también puede modificar la respuesta para incluir código JavaScript malicioso. Un Contenido Activo malicioso puede obtener credenciales de usuario, datos sensibles del usuario, o intentar instalar malware en el sistema (atacando las vulnerabililidades del explorador o de sus plugins, por ejemplo).

El riesgo involucrado en el contenido mixto depende de que tipo de sitio web visita el usuario y de cómo de sensible son los datos compartidos con ese sitio. El sitio web puede tener datos públicos visibles para todo el mundo o datos privados visibles solo a usuarios cuando se han autentificado. Si el sitio web es público y no tiene datos sensibles sobre el usuario, el uso de Contenido Mixto Activo sigue ofreciendo la oportunidad a un atacante de redirigir al usuario a otra página HTTP y capturar las cookies HTTP de esos sitios.

Lista de Contenido Activo

A continuación se listan algunos tipos de peticiones HTTP consideradas como Contenido Activo:

- <script> (

atributo src) - <link> (

atributo href) (incluye hojas de estilo CSS) - XMLHttpRequest (peticiones de objetos)

- <iframe> (

atributo src) - Todos los casos en CSS en los que se utiliza un valor url (@font-face, cursor, background-image, etc.)

- <object> (atributo

data)